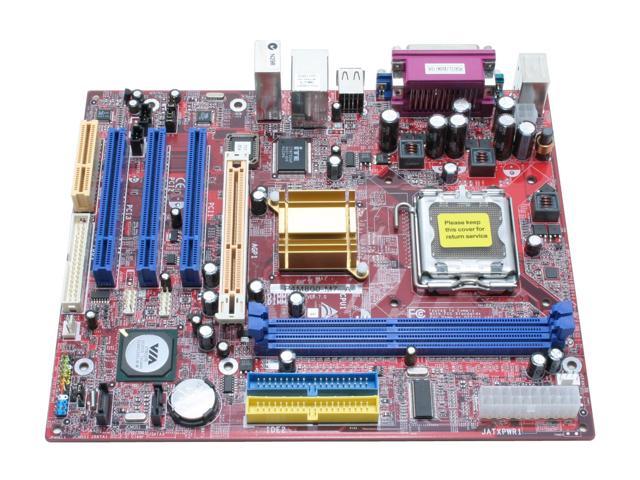

El "chipset" es el conjunto (set) de chips que se encargan de controlar determinadas funciones del ordenador, como la forma en que interacciona el microprocesador con la memoria o la caché, o el control de los puertos y slots ISA, PCI, AGP, USB...

2 - ranura AMR

El audio/modem rise, también conocido como slot AMR2 o AMR3 es una ranura de expansión en la placa madre para dispositivos de audio (como tarjetas de sonido) o modems lanzada en 1998 y presente en placas de Intel Pentium III, Intel Pentium IV y AMD Athlon. Fue diseñada por Intel como una interfaz con los diversos chipsets para proporcionar funcionalidad analógica de Entrada/Salida permitiendo que esos componentes fueran reutilizados en placas posterioreres sin tener que pasar por un nuevo proceso de certificación de la FCC (con los costes en tiempo y económicos que conlleva).

3 - ranura de expancion

- PCI:(Peripheral Component Interconnect), especificación creada por Intel para la conexión de periféricos a computadoras personales. Permite la conexión de hasta 10 periféricos por medio de tarjetas de expansión conectadas a un bus local. La especificación PCI puede intercambiar información con la CPU a 32 o 64 bits dependiendo del tipo de implementación. El bus está multiplexado y puede utilizar una técnica denominada bus mastering, que permite altas velocidades de transferencia. Otra ventaja del PCI bus local consiste en que puede coexistir en el mismo equipo con buses de tipo ISA, EISA o MCA.

- AGP: un tipo de puerto o slot especializado para gráficos 3D.

- ISA:(Industry Standard Architecture.) En informática, denominación del diseño de bus del equipo PC/XT de IBM, que permite añadir varios adaptadores adicionales en forma de tarjetas que se conectan en zócalos de expansión. Presentado en un principio con un canal de datos de 8 bits, el ISA fue ampliado a un canal de 16 bits en 1984, cuando IBM lanzó al mercado el PC/AT. ISA se refiere generalmente a los propios zócalos de expansión, que se denominan zócalos (slots) de 8 bits o de 16 bits. En realidad, un zócalo de 16 bits está formado por dos zócalos de expansión separados y montados el uno a continuación del otro, de forma que una sola tarjeta de 16 bits se conecta a ambos. Una tarjeta de expansión de 8 bits se puede insertar y utilizar en un zócalo de 16 bits (ocupando sólo uno de los dos zócalos), pero una tarjeta de expansión de 16 bits no se puede utilizar en un zócalo de 8 bits.

- CNR: (del inglés Communication and Networking Riser, Elevador de Comunicación y Red) es una ranura de expansión en la placa madre para dispositivos de comunicaciones como modems, tarjetas Lan o USB. Fue introducido en febrero de 2000 por Intel en sus placas para procesadores Pentium y se trataba de un diseño propietario por lo que no se extendió más allá de las placas que incluían los chipsets de Intel.

Adolecía de los mismos problemas de recursos de los dispositivos diseñados para ranura AMR. Actualmente no se incluye en las placas.

4 - zocalo para microprocesador

Es el lugar donde se inserta el "cerebro" del ordenador. Durante más de 10 años consistió en un rectángulo o cuadrado donde el "micro", una pastilla de plástico negro con patitas, se introducía con mayor o menor facilidad; la aparición de los Pentium II cambió un poco este panorama, introduciendo los conectores en forma de ranura (slot).

5 - conectores para disco

es donde se conecta los cables para que la placa base resiba la alimentacion proporcionada por la fuente.6 - ranuras para RAM

Las ranuras de memoria que tenga la placa base dependeran del tipo de memoria que utilice, que vendra marcado por la arquitecturaSIMM (siglas de Single In-line Memory Module),un tipo de encapsulado consistente en una pequeña placa de circuito impreso que almacena chips de memoriaDIMM Se trata de un pequeño circuito impreso que contiene chips de memoria y se conecta directamente en ranuras de la placa base.RIMM utilizan una tecnología denominada RDRAM desarrollada por Rambus Inc.7- puertos de E/S

- seriales.Los dos puertos serie integrados utilizan conectores D subminiatura de 9 patas en el

panel posterior. Estos puertos soportan dispositivos esternos tales como módems,

impresoras, graficadoras y ratones que requieren la transmisión de datos en serie (es

decir, la transmisión de datos un bit a la vez sobre una sola línea). - paralelos:El puerto paralelo se utiliza principalmente paraimpresoras.

- USB: un tipo de puerto moderno para conectar dispositivos externos de velocidad media-baja, con la ventaja de ser universal (el mismo para todos) y poderse conectar en cadena unos a otros.

8 - conector

- sata(ata) los discos SATA ofrecen una transferencia de datos más rápida e instalación mucho más fácil. Parecen ser la elección obvia, pero no es necesariamente así.

9 - bios

El sistema Básico de entrada/salida Basic Input-Output System (BIOS) es un código de interfaz que localiza y carga el sistema operativo en la RAM; es un software muy básico instalado en la placa base que permite que ésta cumpla su cometido. Proporciona la comunicación de bajo nivel, y el funcionamiento y configuración del hardware del sistema que, como mínimo, maneja el teclado y proporciona salida básica (emitiendo pitidos normalizados por el altavoz del ordenador si se producen fallos) durante el arranque. El BIOS usualmente está escrito en lenguaje ensamblador

http://www.conozcasuhardware.com/quees/chipset.htm

http://www.wikilearning.com/ranuras_de_expansion_slots-wkccp-5088-32.htm

http://es.wikipedia.org/wiki/Ranura_CNR

http://www.conozcasuhardware.com/quees/placab2.htm

http://support.dell.com/support/edocs/systems/pe2450/sp/ug/3841Uab0.pdf